Savoir que la souveraineté de l’IA est nécessaire, c’est une chose ; savoir la concevoir, une autre. Après notre article sur la réflexion à mener sur des architectures souveraines pour l’IA, on fait le point sur les principes et mécanismes clés nécessaires pour concevoir efficacement une architecture souveraine pour l’IA.

Pourquoi 80 % des projets IA échouent à l’industrialisation

Webinar 24 Mar 2026 11h00 – 11h30Transformer le principe en architecture opérationnelle

Le pattern MAGS‑SLH Sovereign propose un cadre concret pour orchestrer des agents IA tout en conservant maîtrise, sécurité et auditabilité.

La conception s’appuie sur des choix structurants : modularité, gouvernance humaine systématique, coopération décentralisée sans partage de données et mécanismes d’exécution sécurisée. Dans cet article, l’objectif est d’expliciter ces principes, les composants qui les portent, le flux opérationnel d’une action critique, les bonnes pratiques de déploiement et les indicateurs qui permettent de piloter la valeur.

Aussi, des patterns complémentaires existent (Federated Learning, Swarm‑Learning, sovereign clouds, et plateformes MLOps open source) : MAGS‑SLH vise à les intégrer et les compléter lorsqu’ils apportent une valeur opérationnelle.

Les principes de conception à respecter

Les principes de conception à respecter se résument dans une triade simple mais efficace :

- La propriété et la maîtrise totale des composants, frameworks et infrastructures, permettant une autonomie stratégique et opérationnelle.

- La localisation des données sensibles dans des environnements contrôlés, conformes aux réglementations européennes, pour garantir la souveraineté.

- La réduction de la dépendance aux fournisseurs étrangers en privilégiant des solutions européennes ou open source.

D’abord, la conformité, la sécurité, la maîtrise des composants et la propriété des données doivent être intégrées dès le design, en garantissant la localisation des traitements et l’indépendance technologique. La traçabilité, la simulation d’impact et la validation humaine doivent faire partie intégrante du processus, assurant ainsi la souveraineté stratégique.

Puis vient la modularité, qui permet à chaque composant (orchestrateur, agents, journalisation, sandbox) d’être remplacé ou mis à l’échelle indépendamment des autres. Ensuite, la gouvernance humaine est essentielle : l’interface HACI (Human-in-the-Loop Arbitrated Cognitive Interface) doit donner à l’opérateur toute la lisibilité nécessaire pour comprendre, corriger ou rejeter une décision sensible. Enfin, la résilience active impose que le système détecte un agent défaillant et le régénère automatiquement, garantissant la continuité sans sacrifier la sécurité.

Les composants centraux et ce qu’ils apportent

Les composants centraux et ce qu’ils apportent forment le cœur opérationnel de l’architecture :

- La propriété des composants clés, en privilégiant des solutions européennes ou open source, pour garantir l’indépendance technologique. Cette propriété doit couvrir l’ensemble des éléments, y compris la gestion des données, l’infrastructure et les frameworks, afin d’assurer une autonomie stratégique totale et une maîtrise complète des évolutions.

- La localisation des données dans des environnements contrôlés, avec une gestion claire des accès et des transferts, conformément aux réglementations européennes.

Le Core Engine (moteur central de pilotage, coordonne les missions et les flux de décision) orchestre les opérations et commande le Crew Agent Manager (composant de gestion des escouades d’agents : instanciation, supervision et cycle de vie). Le Crew Agent Manager instancie des agents IA éphémères et spécialisés (agents conçus pour être lancés pour une tâche précise puis supprimés, limitation de la surface d’attaque et régénération automatique) qui analysent des journaux, simulent l’impact d’un changement et détectent des patterns ou anomalies.

Le Conseiller IA fournit des recommandations argumentées ; l’interface HACI (Human-in‑the‑Loop Arbitrated Cognitive Interface, interface d’arbitrage humain) présente ces recommandations et les résultats des simulations pour validation. La sécurité d’exécution repose sur des sandboxes (environnements isolés d’exécution, confinement logiciel) et sur des enclaves TEE (Trusted Execution Environments, isolats d’exécution matériels/firmwares garantissant l’intégrité du code et des données pendant l’exécution), où toute action critique est effectuée.

La traçabilité est assurée par un registre immuable conforme eIDAS (registre horodaté et signé, preuve opposable en audit). Pour la coopération inter‑sites, des signaux anonymisés et signés (les phéromones) permettent d’orienter les actions sans partager les données brutes.

Enfin, le mécanisme Proof-of‑Quality (PoQ, procédure distribuée de vérification/validation de la qualité avant exécution) apporte une validation complémentaire et distribuée avant toute action effective.

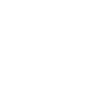

Architecture détaillée MAGS‑SLH Sovereign

Composants d’orchestration, modules de simulation et RAG, gestion des agents (Crew Agent Manager), exécution sécurisée (sandboxes / TEE), registre immuable conforme eIDAS, et mécanismes de coordination (phéromones, Proof‑of‑Quality).

Pour voir le schéma en plus grand, ouvrez-le dans un nouvel onglet 😉

Le processus d’une action critique, étape par étape

Le processus d’une action critique se déroule de façon limpide dans l’exécution. Lorsqu’une anomalie est détectée ou qu’un besoin métier appelle une action sensible, le Core Engine déclenche une alerte et assemble une équipe d’agents. Ces agents mènent des analyses locales et publient des signaux chiffrés, ces phéromones, qui permettent une corrélation décentralisée.

Avant toute exécution, un jumeau numérique simule les effets potentiels des options retenues. Le Conseiller IA combine ces éléments et propose des scénarios expliqués via des technologies LLM (Large Languages Models) et RAG (Retrieval Augmented Generation) pour apporter du contexte actualisé. La décision passe ensuite par le mécanisme PoQ et par l’interface HACI pour validation humaine.

Si l’action est approuvée, elle est exécutée dans une enclave TEE et chaque étape est horodatée, signée et inscrite dans le registre immuable. Ce flux garantit que chaque décision critique est préparée, simulée, expliquée, validée et tracée.

Quelles sont les bonnes pratiques et comment le déployer ?

Pour déployer cette architecture souveraine pour l’IA sans plongeon technique dans l’inconnu, les bonnes pratiques consistent à démarrer par des pilotes ciblés sur des cas à forte valeur et à forte contrainte : détection de fraude multi‑entités, supervision d’un périmètre patient ou gestion d’un point critique dans le réseau.

Le pilote permet d’éprouver l’ergonomie HACI, la latence acceptable du cycle de simulation‑validation‑exécution et la robustesse des TEEs. On itère ensuite en industrialisant les briques (Core Engine, Crew Manager, journalisation eIDAS) et en ajoutant progressivement l’interopérabilité phéromone/PoQ entre sites. Sur le plan opérationnel, il est crucial de limiter la supervision humaine complète aux seules actions réellement sensibles ; pour les routines peu risquées, des règles de confiance automatique évitent la surcharge. La stratégie RAG assure que les LLM restent pertinents en s’appuyant sur une mémoire contextuelle actualisée.

Recommandation : privilégier des composants open source pour le PoC (transparence et réversibilité) et activer des contrats de support ou des versions commerciales uniquement une fois les garanties fonctionnelles et de conformité validées.

Quels indicateurs permettent de piloter et démontrer la valeur ?

Les indicateurs qui permettent de piloter et de démontrer la valeur ne trompent pas : il faut lier sécurité, conformité et performance opérationnelle. Le temps moyen de réparation (MTTR) des anomalies critiques, le pourcentage de décisions sensibles validées humainement, la capacité à produire des rapports eIDAS sans réserve et le taux d’incidents non détectés constituent des mesures essentielles. Ces KPI servent à démontrer la valeur opérationnelle et à rassurer métiers et régulateurs sur l’efficacité du dispositif.

Quels sont les risques techniques et quelles sont les mesures pour les maitriser ?

L’architecture ne se réduit pas aux seuls chiffres : si indicateurs et métriques restent fondamentaux, ils ne suffisent pas à cartographier la totalité des risques techniques. Ceux‑ci exigent des mesures précises et opérationnelles : une approche Zero Trust pour isoler chaque composant et sécuriser les canaux de communication ; une redondance des TEE et une veille continue des vulnérabilités ; une charge cognitive maîtrisée via des moteurs de recommandation et une ergonomie HACI ; une gestion proactive de l’obsolescence des modèles par rotation et réentraînement ; enfin, des mécanismes de détection des injections de prompts et d’anomalies comportementales, assortis d’une journalisation immuable permettant de reconstituer d’éventuelles tentatives d’altération.

Il est crucial d’assurer la localisation des données dans des environnements contrôlés, conformément aux réglementations européennes, et de privilégier des composants propriétaires ou open source pour garantir l’indépendance technologique. Cette localisation contrôlée garantit que l’organisation conserve la maîtrise totale de ses données sensibles, renforçant ainsi sa souveraineté et sa capacité à répondre rapidement aux évolutions réglementaires ou aux crises.

Mise en œuvre opérationnelle : feuille de route synthétique

La mise en œuvre opérationnelle se structure autour d’une feuille de route synthétique et pragmatique. Diagnostiquer et cartographier les périmètres sensibles, lancer un PoC sur un cas d’usage prioritaire, réaliser des tests d’intrusion et des exercices de simulation, industrialiser modularité et interopérabilité, déployer progressivement sur plusieurs sites et instaurer une gouvernance continue avec monitoring des KPIs et audits réguliers.

La phase de diagnostic doit inclure une évaluation de la propriété des composants, de la localisation des données, et de la dépendance aux fournisseurs étrangers, afin d’assurer une architecture véritablement souveraine. Cette démarche, conduite avec méthode, permet d’équilibrer rapidité de déploiement et robustesse durable.

Prévoyez dès le PoC des règles d’interopérabilité et des métriques (SLO/SLA, MTTR, % actions human-validated) pour mesurer la maturité et faciliter l’intégration avec des clouds souverains ou des partenaires.

En définitive, une ingénierie pragmatique pour un enjeu stratégique consiste à écrire une architecture souveraine qui combine génération dynamique d’agents, coopération décentralisée sans partage de données brutes, validation distribuée et traçabilité certifiée. Déployée avec une approche itérative et mesurée, elle transforme l’IA d’un risque réglementaire en levier opérationnel fiable, auditable et souverain.

De nombreux patterns et projets existants (Federated Learning, sovereign clouds, MLOps open source, TEEs, ledgers) apportent déjà des briques utiles ; MAGS‑SLH vise à composer avec ces solutions et à combler les lacunes opérationnelles et réglementaires (eIDAS end‑to‑end, HACI systématique, Proof‑of‑Quality) plutôt qu’à tout remplacer.

👉 Retrouvez toute notre actu en temps réel en nous suivant sur LinkedIn.

Commentaire (0)

Votre adresse de messagerie est uniquement utilisée par Orange Business, responsable de traitement, aux fins de traitement de votre demande et d’envoi de toute communication de Orange Business en relation avec votre demande uniquement. En savoir plus sur la gestion de vos données et vos droits.