Le parcours de connexion est un moment critique dans l’expérience numérique. Premier point de contact entre l’utilisateur et le service, il est aussi une porte d’entrée potentielle pour les cyberattaques et les fraudes. Pourtant, les méthodes traditionnelles d’authentification, comme les mots de passe ou l’authentification à deux facteurs, montrent aujourd’hui leurs limites. Comment l’authentification web et l’identité décentralisée peuvent-elles améliorer la sécurité et fluidifier les usages en éliminant les mots de passe ?

Matinée Les Directions Financières à l’ère de la Data et de l’IA

Paris 16 Avr 2026 09h00 – 14h00Le saviez-vous ?

Les frictions liées aux méthodes traditionnelles d’authentification nuisent à la fois à l’expérience utilisateur et à la confiance dans les services numériques.

Face à ces défis, l’Europe propose une approche innovante et centrée sur l’utilisateur :

- L’identité numérique décentralisée

- Les Verifiable Credentials (VC).

Soutenues par la réglementation européenne (eIDAS 2.0) et imposées à certains dès fin 2027, ces technologies permettent une authentification plus sûre et plus fluide, sans sacrifier la simplicité d’usage.

L’objectif de cet article est donc de clarifier les notions clés du parcours de connexion, explorer les avantages de l’identité numérique décentralisée pour les utilisateurs et les entreprises, et décrire simplement comment cette approche sécurise les parcours tout en préservant la fluidité de l’expérience.

État des lieux des parcours de connexion

Identification, authentification et autorisation : clarifier les concepts

Trois étapes clés se distinguent dans le parcours de connexion.

| Concept | Définition | Exemple | Question associée |

|---|---|---|---|

| Identification | Processus permettant de reconnaître un utilisateur ou un dispositif | Adresse e-mail, numéro de téléphone, identifiant unique | Qui êtes-vous ? |

| Authentification | Vérification que l’utilisateur est bien celui qu’il prétend être | Mot de passe, biométrie, code OTP, Social Login | Prouvez que vous êtes bien qui vous prétendez être. |

| Autorisation | Vérification des permissions pour accéder à des ressources spécifiques | Droits différenciés selon les rôles (ex. : accès en lecture seule vs. accès complet) | Que pouvez-vous faire ? |

L’enjeu est de proposer :

- Une identification claire (sans ambiguïté sur l’identité de l’utilisateur).

- Une authentification robuste (sans pour autant alourdir le parcours).

- Une autorisation adaptée (pour limiter les risques tout en offrant une expérience fluide).

Les limites des méthodes d’authentification traditionnelles

Les méthodes traditionnelles d’authentification montrent aujourd’hui leurs limites face aux exigences croissantes de sécurité et d’expérience utilisateur.

Comme le montre de nombreux rapports, les méthodes traditionnelles d’authentification ne répondent plus aux exigences de sécurité et d’expérience utilisateur d’aujourd’hui, et il est temps d’envisager des alternatives plus robustes et plus fluides.

Synthèse des principaux problèmes rencontrés

| Méthode | Avantage principal | Limites | Risques |

| Mots de passe | Simple à mettre en œuvre | Gestion complexe des identifiants pour les utilisateurs – oubli fréquent Manque de résistance aux attaques | Vulnérabilité accrue (phishing, brute force) Réutilisation des mots de passe (80 % des fuites de données liées à des identifiants compromis) |

| Authentification multi facteur (MFA) | Sécurité renforcée | Complexité pour l’utilisateur (codes SMS, applications d’authentification) CNIL 2025 : l’envoi d’un code par e-mail n’est plus considéré comme de l’authentification forte ANSSI : des interceptions de SMS possibles | Coûts supplémentaires (envoi de SMS, gestion des tokens) Friction dans l’expérience utilisateur |

| Social Login | Simplicité d’utilisation | Centralisation des données (dépendance aux géants du web) | Exposition aux fuites de données (un compte compromis peut affecter plusieurs services) |

L’Identité Décentralisée et l’EUDI Wallet : une nouvelle approche qui combine sécurité et expérience utilisateur

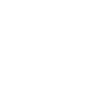

Qu’est-ce que l’identité décentralisée ?

Face à ces limites, l’identité décentralisée (ou Self-Sovereign Identity – SSI) émerge comme une alternative prometteuse. Contrairement aux systèmes traditionnels, où un fournisseur centralisé gère l’identité, la SSI repose sur :

- Des identifiants décentralisés (DID) : uniques et infalsifiables.

- Des Verifiable Credentials (VC) ou « preuves vérifiables » : des attestations numériques cryptographiquement sécurisées qui permettent de valider des informations fournies sans recourir à des bases de données centralisées (ex. : permis de conduire numérique, certificat d’employé, K-bis…).

- Avantages clés : minimisation des données échangées, portabilité des preuves, contrôle par l’utilisateur, vérifications décentralisées.

- Un portefeuille d’identité (Wallet) : où l’utilisateur stocke et partage ses attestations en toute sécurité.

L’identité numérique européenne

Parmi les solutions basées sur l’identité décentralisée, on retrouve l’European Digital Identity Wallet EUDI Wallet (portefeuille d’identité numérique européen des citoyens) et le European Business Wallet (portefeuille d’idenité numérique des entreprises). Ces initiatives clés de l’Union Européenne ont pour objectifs de :

- Permettre à chaque citoyen et entreprise de disposer d’une identité numérique ;

- Renforcer la sécurité des identités (authentification cryptographique ; niveau élevé de sécurité à l’enrôlement) ;

- Simplifier les parcours digitaux (connexion sans mots de passe, KYC/KYS/KYE (Know your customer / Know your supplier / Know your employee), contrôle d’attributs d’identité…) ;

- Respecter la vie privée (l’utilisateur contrôle quelles données il partage).

D’ici 2030, 80 % des citoyens européens devraient disposer d’une identité numérique sécurisée via l’EUDI Wallet.

Commission Européenne, 2023

L’émergence de cette approche et son adoption sont favorisées par la règlementation eIDAS 2, dont l’acceptation de l’EUDI Wallet dans les parcours d’authentification sera rendu obligatoire d’ici fin 2027 pour les grandes plateformes en ligne, certains services publics et certains entreprises privées pour lesquelles une authentification forte est imposée par la loi.

Les systèmes d’authentification actuels (mot de passe, MFA, social login…) devront évoluer afin de reconnaître et d’exploiter les identités issues des wallets.

La valeur ajoutée de l’identité numérique et sa complémentarité avec les solutions existantes

Comparaison des solutions d’authentification

| Solution | Sécurité | Expérience utilisateur | Interopérabilité | Portabilité |

|---|---|---|---|---|

| Mots de passe | Faible | Moyenne (frictions liées aux oublis) | Limitée | Non |

| MFA (SMS ou e-mail) | Moyenne | Moyenne (complexité – parcours) | Moyenne | Non |

| Social Login | Moyenne | Excellente (connexion en un clic) | Élevée | Oui (mais dépendance aux fournisseurs tiers) |

| Identité décentralisée (VC) | Très élevée | Excellente (contrôle utilisateur) | Élevée | Oui |

La solution de l’identité numérique offre au moins 3 avantages :

- Une sécurité renforcée : les vérifications décentralisées et les preuves numériques permettent de réduire l’exposition des données, de limiter les échanges sensibles, et de s’assurer de la véracité des échanges ;

- Une vie privée et le contrôle des données : l’utilisateur décide quelles informations partager ;

- Une utilisation fluide : connexion rapide sans saisie et sans dégrader l’expérience du parcours.

Qu’est-ce que cela change pour moi ?

En tant qu’utilisateur : simplicité et sécurité

– Possibilité de s’authentifier sans mot de passe (plus besoin de mémoriser des mots de passe)

– Réduction du risque de fraude et vol de données (mes données ne sont plus stockées en central sur les différents sites / applications…)

– Un contrôle sur mes données (je décide quoi partager)

– Je ne sacrifie pas la rapidité du parcours tout en augmentant ma sécurité (identification et authentification deviennent plus simples et plus sûres)

En tant que site web /application : conformité, sécurité et réduction des coûts

– Améliorer l’expérience utilisateur en supprimant les frictions dans les parcours de connexion (moins d’abandon de panier, onboarding de nouveaux clients avec des données certifiés)

– Réduction des frais de support (moins d’appels liés au problème d’accès) et d’envoi d’OTP SMS (MFA SMS)

– Une solution unique pour les utilisateurs (transfrontalière), qui s’appuie sur un cadre européen (eIDAS 2, ARF)

– Meilleure conformité RGPD (moins de données stockées = moins de risques de fuites).

L’identité numérique européenne peut cohabiter avec les solutions existantes (MFA, SSO) :

- Intégration progressive : ajout d’options de vérification sans rupture d’usage.

- Cas d’usage complémentaires : par exemple, un service municipal peut demander une preuve d’âge via VC tout en offrant des chemins traditionnels.

- Objectif : renforcer la sécurité sans imposer de changements brusques dans les habitudes des utilisateurs.

Cette approche permet d’envisager une authentification plus sûre et plus fluide, répondant aux défis actuels des parcours numériques.

Architecture and Reference Framework (ARF)

L’architecture commune de l’écosystème du portefeuille d’identité numérique de l’UE est définie dans l’ARF – Architecture and Reference Framework. Elle précise les normes, protocoles et formats des échanges d’informations entre émetteurs, portefeuilles et prestataires (fournisseurs – Providers, parties utilisatrices -Relying Parties, …).

Elle offre un cadre structuré pour décrire les composants et les flux impliqués dans :

- L’émission (issuance) : les protocoles (OpenID4VCI), les formats d’échanges, les autorités, les mécanismes (révocation de VC, validité temporelle des VC) …

- La détention (holder – wallet) : conservation, sécurité, consentement, mécanisme de présentation (OpenID4VP) …

- La vérification des VC (verifier) : mécanismes de vérification, …

Parmi les principes fondamentaux de conception se trouvent :

- User-centric et accessibilité

- Interopérabilité (formats obligatoires ISO/IEC 18013-5 (mDOC)/ 23220-2, SD-JWT VC et optionnel WEC VCDM 2.0 ; les process, la certification …)

- Privacy by design (selective disclosure pour le partage sélectif d’attributs, le consentement du porteur, divulgation minimale…)

- Security by design (Wallet Secure Cryptographic Device, Wallet Secure Cryptographic Application, Keystore, Trust Framework…)

C’est le respect de cette architecture qui permet d’offrir un parcours de bout en bout, sécurisé, fiable et orienté utilisateur.

Règlementation européenne eIDAS 2.0 : les 3 défis majeurs à relever avant son entrée en vigueur

La réglementation européenne eIDAS 2.0 impose aux secteurs critiques et aux grandes plateformes d’accepter l’identité numérique européenne d’ici fin 2027. D’ici là, 3 défis majeurs devront être relevés :

- Adoption et confiance : sensibiliser les utilisateurs et les organisations sur les bénéfices et le contrôle des données.

- Interopérabilité : harmoniser les standards (VC, ARF) entre acteurs publics et privés pour une expérience fluide et sécurisée, et poursuivre les sessions de tests entre acteurs européens (cf. Aptitude, We Build Consortium, les session Eudiw Unfold,..)

- Conformité : respecter les principes de minimisation des données, de consentement explicite et de portabilité.

L’identité décentralisée et l’EUDI Wallet représentent une avancée majeure pour l’authentification web, en combinant sécurité renforcée, simplicité d’usage et respect de la vie privée. Elle ne supprimera pas les méthodes existantes du jour au lendemain, elle les complètera, les rendra plus robustes et mieux alignées sur les attentes des utilisateurs.

L’avenir de l’authentification ne repose plus sur les mots de passe, mais sur des preuves d’identité vérifiables et contrôlées par l’utilisateur.

En adoptant cette approche, nous avançons collectivement vers des services numériques plus sûrs et plus fiables.

Et vous, êtes-vous prêt à passer à l’identité décentralisée ?

Références:

– Réglementation https://eur-lex.europa.eu/legal-content/FR/TXT/HTML/?uri=CELEX:02014R0910-20241018.

– ARF Technical Specifications – EU Digital Identity Wallet – ; European Digital Identity

– Guide de l’ANSSI – Recommandations relatives à l’authentification multifacteur et aux mots de passe

– European Union Agency for Cybersecurity (ENISA) : Publications | ENISA

– NIST Special Publication Publications | CSRC

– EU Digital Identity Wallet Home – EU Digital Identity Wallet

👉 Retrouvez toute notre actu en temps réel en nous suivant sur LinkedIn.

Commentaire (0)

Votre adresse de messagerie est uniquement utilisée par Orange Business, responsable de traitement, aux fins de traitement de votre demande et d’envoi de toute communication de Orange Business en relation avec votre demande uniquement. En savoir plus sur la gestion de vos données et vos droits.